OT (Operational Technology) là việc sử dụng phần cứng và phần mềm để giám sát và kiểm soát các quá trình vật lý, thiết bị và cơ sở hạ tầng. Các hệ thống công nghệ hoạt động được tìm thấy trong một loạt các lĩnh vực sử dụng nhiều thiết bị, thực hiện nhiều nhiệm vụ khác nhau, từ giám sát cơ sở hạ tầng quan trọng (critical infrastructure - CI) đến điều khiển rô bốt trên sàn sản xuất. OT được sử dụng trong nhiều ngành công nghiệp bao gồm sản xuất, dầu khí, sản xuất và phân phối điện, hàng không, hàng hải, đường sắt và tiện ích.

IIoT (Industrial Internet of Things) là tất cả về việc kết nối mọi người, quy trình và thiết bị. Theo truyền thống, các thiết bị trong môi trường OT (Operational Technology): Máy móc, cảm biến, bộ truyền động, bộ điều khiển logic lập trình (PLC)... đã được cách ly hoặc kết nối trực tiếp với hệ thống điều khiển công nghiệp (ICS). IIoT cung cấp cho các thiết bị này một liên kết đến internet. Giờ đây, những thiết bị này đã được “đưa vào cuộc sống”, người dùng có thể tương tác với chúng trong thời gian thực, lấy dữ liệu từ chúng và phân tích dữ liệu đó thông qua phân tích thống kê hoặc dự đoán. Giá trị từ trí thông minh đó là vô giá và cơ hội là vô tận.

Các lợi ích bao gồm cải thiện hiệu quả hoạt động vì các thiết bị IIoT có thể giảm thời gian xử lý sự cố từ vài ngày xuống còn vài phút; giảm chi phí bảo trì thông qua bảo trì phòng ngừa, sử dụng các cảm biến có thể phát hiện khi nào thiết bị sẽ sớm bị hỏng; lập kế hoạch và lịch trình mua sắm được tối ưu hóa; cải thiện an toàn; và nâng cao trải nghiệm khách hàng.

Ngoài ra, những tiến bộ trong công nghệ IIoT cùng với sự nổi lên của 5G sẽ cho phép các tổ chức, doanh nghiệp tăng cường tận dụng tối đa tất cả những lợi ích này. Vậy những cách khác nhau mà các ngành công nghiệp quan trọng đang sử dụng thiết bị/công cụ “thông minh” là gì?

Gartner định nghĩa bảo mật OT là "Các phương pháp và công nghệ được sử dụng để bảo vệ con người, tài sản và thông tin, giám sát/kiểm soát các thiết bị vật lý, quy trình và sự kiện, và bắt đầu thay đổi trạng thái đối với hệ thống OT của doanh nghiệp". Các giải pháp bảo mật OT bao gồm một loạt các công nghệ bảo mật từ tường lửa thế hệ tiếp theo (NGFW) đến hệ thống quản lý sự kiện và thông tin bảo mật (SIEM) đến truy cập và quản lý danh tính...

Các thiết bị IIoT có thể được tìm thấy trên toàn bộ dây chuyền có giá trị của ngành dầu khí, từ thăm dò và sản xuất ở thượng nguồn đến lọc dầu và phân phối ở hạ nguồn. Và trong các môi trường khắt khe như các giàn khoan ngoài khơi, các mạng IIoT nhỏ có thể được sử dụng để giám sát giàn khoan hoặc tàu chở hàng, giảm hàng tỷ USD bị mất mỗi năm vào thời gian không hiệu quả (nonproductive time - NPT). Trong các giai đoạn trung gian, các cảm biến tiên tiến đang được triển khai để khảo sát các thông số khác nhau của đường ống nhằm phát hiện rò rỉ hoặc vi phạm tiềm ẩn.

Sử dụng phương pháp tiếp cận IIoT của các cặp song sinh kỹ thuật số (digital twins), các nhà sản xuất hầu như có thể sao chép một sản phẩm hoặc quy trình, cho phép họ phân tích hiệu quả của hệ thống, đưa ra các dự đoán và dự báo, đồng thời giúp họ tạo ra một phiên bản tốt hơn cho sản phẩm của mình. Trong dây chuyền sản xuất, cảm biến, camera và phân tích dữ liệu có thể xác định, thông qua bảo trì dự đoán, khi nào một bộ phận máy móc sẽ hỏng hóc, đồng thời có thể giúp các nhà quản lý lập kế hoạch bảo trì và lịch bảo dưỡng trước khi sự cố xảy ra. Các thiết bị thông minh có thể tối ưu hóa chi phí được chia sẻ trong chuỗi giá trị bằng cách theo dõi và truy tìm hàng hóa trong thời gian thực, cung cấp khả năng hiển thị và dự đoán cho các nhà quản lý chuỗi cung ứng về các nguyên liệu sẵn có, sự xuất hiện của nguyên liệu mới và các công trình đang tiến hành

Lĩnh vực điện và tiện ích áp dụng IIoT để quản lý nước và khí đốt thông minh và lưới điện thông minh. Trong quản lý nước thông minh, tối ưu hóa việc sử dụng nước là chìa khóa quan trọng. Cảm biến có thể theo dõi các thông số như áp suất nước, nhiệt độ, chất lượng và mức tiêu thụ, cho phép các công ty tiện ích phân tích dữ liệu cũng như sử dụng cho mục đích thanh toán. Người tiêu dùng có thể theo dõi mức tiêu thụ nước của họ, giảm thiểu lãng phí nước. Với lưới điện thông minh, công tơ thông minh có thể theo dõi mức tiêu thụ và truyền tải điện trong thời gian thực, cho phép sản xuất và phân phối điện theo nhu cầu, hiệu quả hơn. Họ cũng có thể cảnh báo các công ty điện lực về tình trạng mất điện, cho phép Doanh nghiệp phản ứng nhanh và khôi phục dịch vụ nhanh chóng. Cuối cùng, đồng hồ thông minh là một yếu tố quan trọng của mô hình điện phi tập trung bằng cách tạo điều kiện thúc đẩy sự phát triển của các nguồn năng lượng, chẳng hạn như các tấm pin mặt trời và tuabin gió, nâng cao hiệu quả trong sản xuất và phân phối.

Lĩnh vực vận tải và Logistics đang trở nên thông minh hơn và an toàn hơn một phần nhờ vào IIoT với các ứng dụng như quản lý giao thông công cộng, quản lý đội xe và theo dõi và theo dõi. Trong quản lý giao thông công cộng, các giải pháp IIoT bao gồm hệ thống hiển thị và thông tin hành khách, hệ thống bán vé tích hợp, theo dõi phương tiện trực tiếp... Với tính năng quản lý đội xe, các thiết bị IIoT được gắn vào xe để theo dõi tình trạng và hành vi của người lái xe, thông báo về thời gian không hoạt động và phong cách lái xe. Theo dõi và theo dõi sử dụng cảm biến IIoT để theo dõi hàng hóa và quản lý chúng đúng cách, đảm bảo rằng hàng hóa ở đúng phương tiện và trên đường đến đúng điểm đến.

Thành phố thông minh hiển thị một số ứng dụng thú vị nhất của IIoT từ chiếu sáng thông minh đến giao thông thông minh đến rác thải thông minh và bãi đậu xe thông minh, tất cả đều đảm bảo rằng thành phố sạch hơn, an toàn hơn, có tổ chức hơn và tiết kiệm hơn cho cư dân. Bằng cách quản lý, giám sát và tự động hóa các đèn đường được kết nối — các quy trình như mức độ sáng và mức tiêu thụ — các thành phố có thể giảm chi phí và cải thiện tính bền vững. Giám sát giao thông hỗ trợ IIoT có thể giúp quản lý luồng giao thông hiệu quả để giảm tắc nghẽn và cải thiện an toàn đường bộ. Với giải pháp xử lý rác thải thông minh, các cảm biến được lắp đặt trong các thùng chứa, cho phép người thu gom rác thải theo dõi mức độ rác thải, tối ưu hóa lịch trình và lộ trình. Cuối cùng, bãi đậu xe thông minh có thể tương tác với các phương tiện thông minh để cung cấp thông tin cập nhật về tình trạng sẵn có của không gian mở.

Với các ngành công nghiệp khác nhau ngày càng dựa vào công cụ thông minh IIoT để giám sát, theo dõi và quản lý các tài sản khác nhau và dự đoán, ngăn chặn và kiểm soát một số sự cố, một câu hỏi quan trọng được đặt ra: Các thiết bị thông minh có hoàn toàn an toàn để sử dụng và đáng tin cậy không?

Trên thực tế, trở nên thông minh chỉ khiến thiết bị trở nên hấp dẫn hơn đối với tin tặc. Với mỗi thiết bị thông minh mới được đưa vào mạng, rủi ro sẽ tăng lên vì mỗi thiết bị là một điểm xâm nhập mới với tiềm ẩn mới có thể dễ tấn công hơn. Thêm nữa, công nghệ 5G, mặc dù an toàn hơn so với những người tiền nhiệm của nó, nhưng nó tạo ra một sân chơi hoàn toàn mới cho tin tặc. Bảo mật bổ sung sẽ vẫn cần thiết. Vậy chính xác thì những rủi ro và lo ngại về bảo mật liên quan đến IIoT là gì?

Các thiết bị IIoT có xu hướng chạy trên phần cứng hạn chế với ít hoặc không có giao diện quản lý. Các thiết bị thường không thể nâng cấp tại hiện trường và có thể có các phương tiện hạn chế để xác định xem chúng có đang hoạt động chính xác hay không. Chúng thường có khả năng xác thực và mã hóa hạn chế và rất yếu. Về mặt vật lý, thiết bị IIoT thường được lắp đặt ở những nơi khó tiếp cận hoặc có thể tiếp cận công cộng (dưới lòng đất, dưới nước, trên đỉnh của các tòa nhà, v.v.) và phải có thể hoạt động mà không cần giám sát trong thời gian dài và có khả năng chống giả mạo vật lý. Bản chất vật lý mạng của một số thiết bị IIoT có nghĩa là kẻ tấn công có thể khiến thiết bị hoạt động theo cách có thể gây thiệt hại về tài sản, thương tích hoặc thậm chí tử vong.

Còn về khả năng kết nối và tác động bảo mật mà 5G mang lại thì sao? Các dịch vụ mới mang lại tốc độ nhanh hơn, băng thông lớn hơn và hỗ trợ một số lượng lớn các điểm cuối. Việc cập nhật thiết bị bị lỗi cho một số lượng lớn thiết bị có thể dễ dàng dẫn đến một cơn bão tín hiệu, có thể ảnh hưởng đến mức độ dịch vụ trên toàn mạng di động nếu không được xử lý đúng cách.

Cuối cùng, với sự ra đời của các mạng riêng di động và đa truy nhập (còn gọi là điện toán biên), mạng di động và cơ sở hạ tầng máy tính có thể được đặt rất gần với các thiết bị. Sự tập trung của cơ sở hạ tầng mạng và máy tính này trở thành một phần quan trọng của môi trường sản xuất và việc bảo vệ nó là điều tối quan trọng.

Kết quả của tất cả các yếu tố này chứng tỏ rằng các thiết bị IIoT và cơ sở hạ tầng quan trọng có thể sớm trở thành mục tiêu chính cho các cuộc tấn công mạng. Hiện tại, các cuộc tấn công vào các thiết bị IIoT bị hạn chế vì ROI cao hơn đối với các loại tấn công truyền thống như ransomware. Tuy nhiên, điều này sẽ thay đổi. Khi việc áp dụng IIoT tăng lên, nó có khả năng trở thành một nguồn thu nhập dồi dào cho các hoạt động tội phạm mạng.

Thực tế là một cuộc tấn công vào IIoT, đặc biệt là trên một thiết bị hoặc hệ thống được sử dụng để giám sát các hoạt động và quy trình quan trọng có thể có tác động rất đáng kể đến không chỉ bản thân doanh nghiệp mà còn đối với môi trường, thậm chí đến sức khỏe và sự an toàn của nhân viên và các điểm công cộng. Và vì thị trường thiết bị IIoT không được kiểm soát và không bắt buộc phải đáp ứng các tiêu chuẩn bảo mật nhất định, nên một cách tiếp cận toàn diện và toàn diện đối với bảo mật là rất quan trọng.

Cuối cùng, tất cả các thành phần bảo mật ở trên phải là một phần của kiến trúc security fabric mang đến khả năng thông minh về mối đe dọa có thể hành động được bằng trí tuệ nhân tạo (AI) và cung cấp khả năng tích hợp và tự động hóa thực sự trên toàn bộ cơ sở hạ tầng bảo mật. Với cơ chế bảo mật nhất quán, thời gian thực, từ đầu đến cuối, khả năng hiển thị của toàn bộ cuộc tấn công kỹ thuật số được đảm bảo và việc phục hồi sau các cuộc tấn công diễn ra nhanh chóng. Điều này đảm bảo rằng các thiết bị thông minh của bạn được bảo vệ. Nhưng nếu nó bị xâm phạm, cấu trúc kết cấu bảo mật sẽ giảm thiểu tác động và giảm thời gian cần thiết để đưa các hệ thống quan trọng của bạn trở lại trạng thái an toàn và khả dụng.

Thông thường các tổ chức thường “sử dụng” các công cụ bảo mật khác nhau để bảo vệ một chức năng hoặc một phân đoạn của mạng một cách riêng biệt. Tuy nhiên, thực tiễn này khiến việc duy trì khả năng hiển thị trong toàn tổ chức và thực thi chính sách nhất quán gần như không thể. Khi các chuỗi tấn công ngày càng phức tạp và đổi mới, các tổ chức phải vật lộn để cung cấp kết nối người dùng với ứng dụng có hiệu suất cao an toàn như mong đợi.

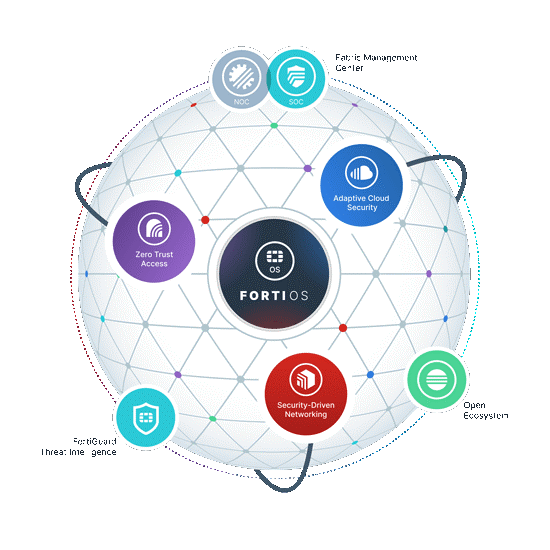

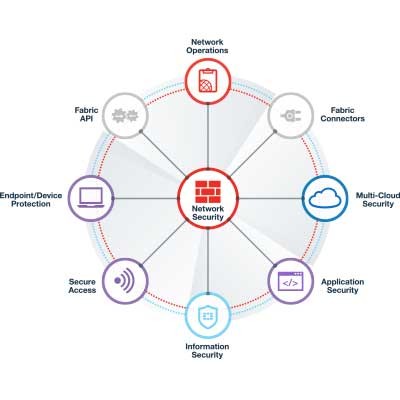

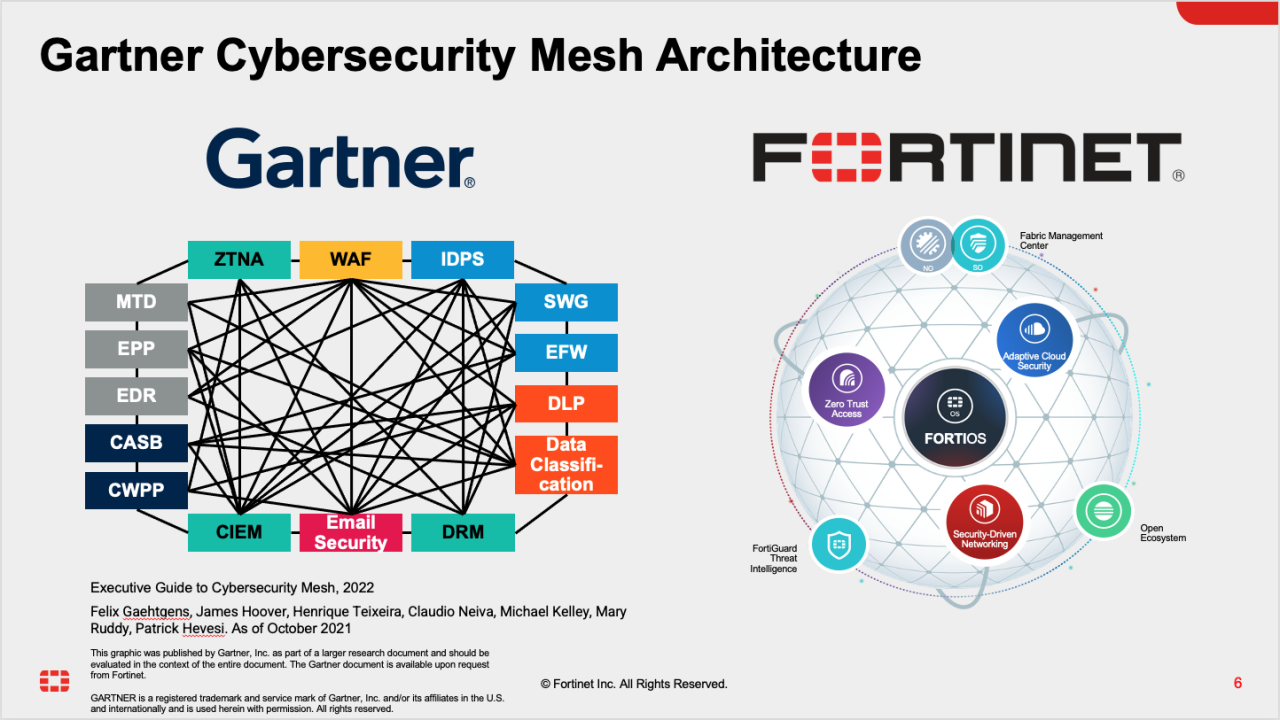

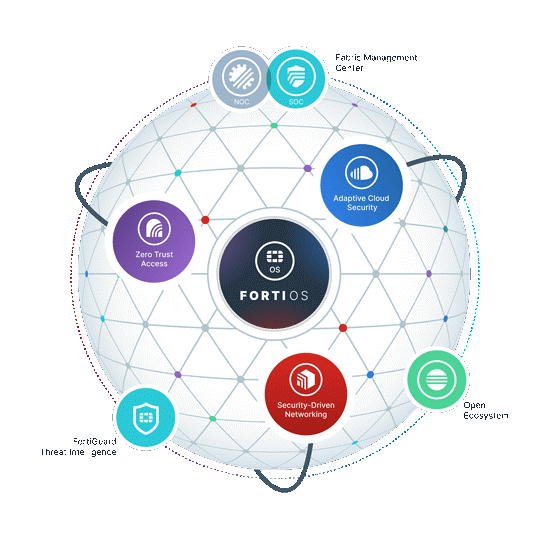

Fortinet Security Fabric ra đời để giải quyết các vấn đề này. Forinet Security Fabric là nền tảng an ninh mạng hiệu suất cao nhất trong ngành, được cung cấp bởi FortiOS, với một hệ sinh thái mở phong phú. Nó trải dài trên bề mặt và chu kỳ tấn công kỹ thuật số mở rộng, cho phép bảo mật và mạng tự phục hồi để bảo vệ thiết bị, dữ liệu và ứng dụng.

Fortinet cung cấp một cách tiếp cận chủ động và biến đổi đối với bảo mật OT với Fortinet Security Fabric. Thay vì các sản phẩm rải rác khác nhau hoạt động, Fortinet Security Fabric cho phép nhiều công nghệ bảo mật OT hoạt động cùng nhau trên các môi trường IT và OT. Với sự tích hợp đầy đủ và thông tin tình báo về mối đe dọa được chia sẻ, các tổ chức công nghệ hoạt động có được phản ứng nhanh chóng, tự động đối với các cuộc tấn công ở bất kỳ vectơ nào. Một giải pháp bao gồm toàn bộ mạng IT-OT hội tụ để thu hẹp các lỗ hổng bảo mật OT, cung cấp khả năng hiển thị đầy đủ và cung cấp quản lý đơn giản.

Fortinet Security Fabric cung cấp tất cả các biện pháp kiểm soát an ninh mạng cần thiết để bao phủ mạng IT OT hội tụ trên tất cả các vectơ tấn công.

Fortinet là nhà cung cấp duy nhất có thể cung cấp Security Fabric tích hợp thực sự bao gồm các yêu cầu và thực tiễn tốt nhất về bảo mật OT cho toàn bộ mạng OT-IT hội tụ. Fortinet có bề dày thành tích bảo vệ cơ sở hạ tầng quan trọng và các FortiGate NGFW bền chắc được xây dựng để bảo vệ các trang web có nhiệt độ cao, lạnh, rung và nhiễu điện khắc nghiệt. Các giải pháp an ninh mạng đã được chứng minh và đoạt giải thưởng của Fortinet cho công nghệ hoạt động bao gồm:

Nguồn: Blog Fortinet

Tag: fortinet fortigate, thiết bị tường lửa, firewall fortigate

Model fortigate: [fortigate 40f, fortigate 51e] [fortigate 60f, fortigate 61f] [fortigate 80f, fortigate 81f] [fortigate 100f, fortigate 101f] [fortigate 200e, Fortigate 201e]

Fortinet, công ty hàng đầu toàn cầu về các giải pháp an ninh mạng rộng rãi, tích...

05/31/26 11:33:55 PM

"Hợp tác với Microsoft Azure mang đến cho các khách hàng chung của chúng tôi nhữ...

05/31/26 11:33:55 PM

Theo bất kỳ tiêu chuẩn nào, thì các phát minh của Fortinet là một danh sách cực ...

05/31/26 11:33:55 PM

Các phương pháp truyền thống để thiết lập mạng LAN đã dẫn đến các mạng bị gián đ...

05/31/26 11:33:55 PM

.jpg)

Hệ thống ngăn chặn xâm nhập ( Intrusion prevention system -IPS) là một thành phầ...

05/31/26 11:33:55 PM

Sự ra mắt của FortiOS 7.0 vào đầu năm nay của Fortinet giống như vậy. FortiOS hỗ...

05/31/26 11:33:55 PM

Zero Trust là một triết lý an ninh mạng nói rằng không ai trong hoặc ngoài mạng ...

05/31/26 11:33:55 PM

Fortinet - Công ty hàng đầu toàn cầu về các giải pháp an ninh mạng đã thông báo ...

05/31/26 11:33:55 PM

Fortinet là nhà cung cấp duy nhất hỗ trợ ZTNA qua các chuyến du lịch, văn phòng ...

05/31/26 11:33:55 PM

CHÚC MỪNG FORTINET ĐƯỢC VINH DANH LÀ LEADER TRONG GARTNER® MAGIC QUADRANT™ NĂM 2...

05/31/26 11:33:55 PM

Nền tảng bảo mật đã ra đời được một thời gian. Khi tường lửa thế hệ tiếp theo (N...

05/31/26 11:33:55 PM

FortiOS là nền tảng của Fortinet Security Fabric, hợp nhất nhiều công nghệ và us...

05/31/26 11:33:55 PM

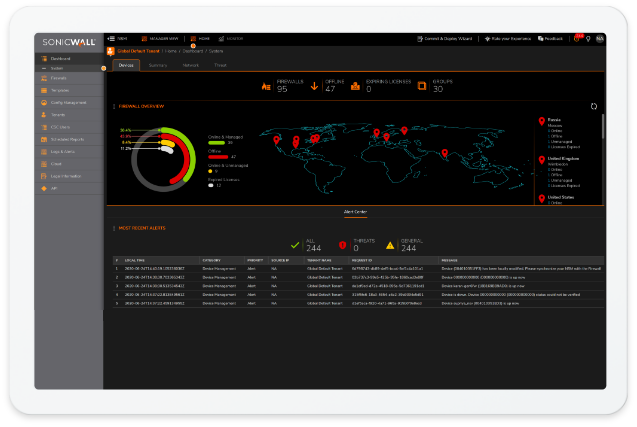

SonicWall Network Security Manager cung cấp cho bạn mọi thứ Doanh nghiệp cần để ...

05/31/26 11:33:55 PM

Harmony Endpoint là một giải pháp bảo mật điểm cuối (endpoint security) hoàn chỉ...

05/31/26 11:33:55 PM

Fortinet Secure SD-WAN là một giải pháp tập trung mạng, định tuyến nâng cao và b...

05/31/26 11:33:55 PM

Sophos EDR 4.0 là giải pháp mới nhất với một số bản cập nhật thú vị cho tất cả k...

05/31/26 11:33:55 PM